Prólogo: A Cegueira dos Mil Alertas

Seis meses após a implementação da sua “Torre de Comando”, o Sophos XGS Firewall, a vida de Carlos Mendes havia mudado. O Diretor de TI da “Gigante Engenharia S.A.” não vivia mais no caos reativo. As muralhas da sua fortaleza digital estavam erguidas. A conectividade nos canteiros de obra era estável. A produtividade fluía. Mas, como todo bom estrategista, Carlos sabia que uma fortaleza impenetrável é um mito. A complacência é o primeiro passo para a ruína.

Seu novo pesadelo não era mais a falta de controle sobre a borda da rede, mas sim o que poderia estar acontecendo dentro das muralhas.

Ele tinha as melhores ferramentas de defesa em cada ponto: um firewall inteligente na borda, uma proteção de endpoint de última geração em cada laptop e servidor. O problema? Elas não conversavam entre si da forma como ele precisava. Cada ferramenta era um guarda de elite em seu posto, mas eles gritavam seus alertas em idiomas diferentes, sem um comandante que entendesse o quadro geral.

A caixa de entrada de sua equipe de TI era a prova disso: uma avalanche diária de centenas de alertas de “severidade média”.

- “Login suspeito no servidor de arquivos às 2h da manhã.”

- “Processo incomum executado no laptop do arquiteto-sênior.”

- “Firewall bloqueou uma conexão de saída para um IP desconhecido na Ucrânia.”

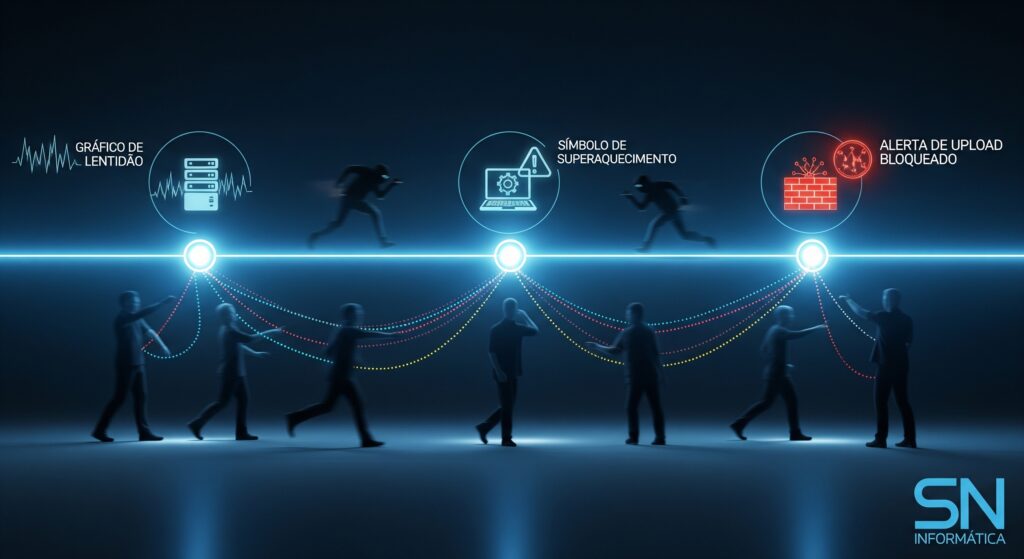

Cada alerta era uma peça de um quebra-cabeça, mas sua equipe não tinha tempo nem recursos para montar. Eram peças demais e a imagem final era um mistério. Eles investigavam os alertas mais óbvios, mas e os outros? E se três alertas aparentemente desconexos fossem, na verdade, os rastros de um único e sofisticado ataque se movendo lentamente pela rede?

Carlos se sentia como um detetive em uma cena de crime com mil pistas, mas sem a capacidade de conectá-las. Ele tinha muitos dados, mas pouca inteligência. Ele sabia que estava cego para os ataques mais perigosos: aqueles que não usam a força bruta, mas a astúcia, movendo-se nas sombras, de um sistema para o outro, durante semanas, antes de dar o bote final. A fortaleza era segura, mas ele precisava de um detetive 24/7 dentro dela.

Capítulo 1: O Fantasma na Máquina

O incidente que expôs a “cegueira dos mil alertas” não foi uma explosão, mas um sussurro. Começou com uma chamada do departamento financeiro.

“Carlos, o sistema de ERP está incrivelmente lento há dois dias,” disse a gerente financeira. “Está quase impossível fechar os relatórios de medição dos projetos.”

A equipe de Carlos começou a investigar. O alerta de uso de CPU no servidor do ERP estava no amarelo, não no vermelho. Nada crítico. Eles otimizaram alguns processos, reiniciaram serviços. A lentidão diminuía por algumas horas e depois voltava, como uma febre baixa e persistente.

Dois dias depois, um arquiteto do Projeto Órion ligou. “Carlos, meu notebook está agindo de forma estranha. O ventilador dispara o tempo todo, mesmo quando não estou rodando o BIM.”

Novamente, a equipe verificou. O antivírus da Sophos não detectou nenhum malware. Os diagnósticos não mostraram nada conclusivo. O procedimento padrão foi seguido: “Vamos formatar sua máquina no fim de semana.”

Na sexta-feira à tarde, o alerta que todos temiam chegou. O firewall bloqueou uma tentativa de upload de um arquivo compactado de 2GB do servidor de arquivos interno para uma conta do Mega.nz. O arquivo se chamava Projetos_Concorrencia_2025.zip.

O coração de Carlos gelou. Alguém estava tentando roubar os projetos das próximas licitações.

A equipe de resposta a incidentes foi acionada. A investigação foi um pesadelo. Durante 72 horas, eles trabalharam febrilmente, tentando conectar os pontos manualmente. Eles finalmente descobriram a história:

- O ataque começou há três semanas, com um e-mail de phishing direcionado ao arquiteto. Ele clicou em um link que instalou um spyware sutil, que não era um vírus tradicional.

- O spyware roubou suas credenciais salvas no navegador.

- Com as credenciais, o atacante acessou a VPN e “pousou” no servidor de arquivos, agindo como um usuário legítimo.

- Durante semanas, ele explorou a rede, sem ser notado. Foi ele quem instalou um script no servidor do ERP para minerar criptomoedas, causando a lentidão.

- Finalmente, após compactar os arquivos de projetos, ele tentou exfiltrá-los, e foi aí que o firewall, a última linha de defesa, o pegou.

Eles tiveram sorte. Muita sorte. Mas a verdade era aterrorizante. O inimigo esteve passeando dentro da fortaleza por quase um mês. Os três alertas desconexos — a lentidão do ERP, o comportamento estranho do notebook e a tentativa de upload — eram parte da mesma história. Mas sem um cérebro central para conectar esses pontos em tempo real, eles eram apenas ruído.

Carlos apresentou o relatório para a diretoria. “Nós não fomos invadidos,” ele disse, com a voz grave. “Nós fomos assombrados. Havia um fantasma na nossa máquina, e nós só o vimos quando ele tentou sair pela porta da frente com as nossas joias.”

Capítulo 2: A Sala de Guerra do Detetive

O trauma do “Fantasma na Máquina” foi a virada de chave definitiva. Carlos sabia que precisava de mais do que apenas guardas nos portões; ele precisava de um detetive-chefe, um cérebro que pudesse correlacionar cada sussurro, cada passo, cada anomalia em toda a sua vasta jurisdição digital.

Ele ligou para Luiz, o especialista da SN Informática que o guiou na jornada do firewall. “Luiz,” disse Carlos, sem rodeios, “eu tenho os melhores soldados, mas eles não falam a mesma língua. Eu preciso de um comandante, um detetive que me conte a história completa, não apenas os fragmentos.”

Luiz sorriu do outro lado da tela. “Carlos, você não precisa de um detetive. Você precisa de uma sala de guerra. Bem-vindo ao mundo do Sophos XDR (Extended Detection and Response).”

Luiz compartilhou sua tela, mas desta vez, o painel era diferente. Era mais rico, mais profundo. “O XDR faz o que a sua equipe tentou fazer manualmente durante aquelas 72 horas de pânico, mas ele faz isso em nanossegundos, 24 horas por dia,” explicou Luiz. “Ele é o cérebro que se conecta a todas as suas fontes de dados — seu Sophos Firewall, seus Endpoints, seus Servidores, até mesmo suas ferramentas de e-mail e nuvem — e os força a falar a mesma língua.”

“Ele usa o que chamamos de deteções correlacionadas. Ele entende que o login suspeito no servidor (pista 1) vindo do laptop que executou um processo estranho (pista 2), que pertence ao usuário que clicou em um e-mail de phishing na semana passada (pista 3), é na verdade um único evento de alta prioridade. Ele junta as peças e te entrega um ‘Caso de Ameaça’ completo.”

Luiz clicou em um exemplo. A tela de Carlos se transformou. Em vez de uma lista de alertas, ele viu um gráfico visual, um mapa mental do ataque. Mostrava o ponto de entrada, cada passo que o atacante deu, cada máquina que ele tocou, e o objetivo final. Era a história completa, contada de forma clara e instantânea.

“Com o XDR,” continuou Luiz, “sua equipe não precisa mais ser arqueóloga, cavando em logs. Eles se tornam caçadores de ameaças. Eles podem fazer perguntas em linguagem natural, como ‘mostre-me todos os processos iniciados pelo Outlook no laptop do Carlos na última semana’ e obter respostas instantâneas. Eles podem usar dados de inteligência de ameaças do Sophos X-Ops para procurar por técnicas e táticas de grupos de hackers conhecidos.”

Carlos sentiu a adrenalina. Aquela era a ferramenta que transformaria sua equipe de reativa para proativa. Era a sala de guerra do detetive digital. Era a luz que finalmente iluminaria todos os cantos escuros de sua fortaleza.

Capítulo 3: O Caçador e a Presa

A implementação do Sophos XDR foi, nas palavras de Carlos, “como acender a luz em um quarto escuro pela primeira vez”. A avalanche de alertas de baixa prioridade não desapareceu, mas agora ela era filtrada, correlacionada e apresentada de forma inteligente. Em vez de 500 alertas desconexos por dia, sua equipe agora lidava com 3 ou 4 “Casos de Ameaça” de alta prioridade, com toda a história já montada.

O teste de fogo veio duas semanas depois. O XDR criou um novo caso, classificado como “Crítico”. O gráfico era assustadoramente claro:

- Um e-mail foi entregue a um coordenador de projetos.

- Ele continha um link para um documento do SharePoint.

- O link levava a uma página de login falsa do Office 365, onde o coordenador inseriu suas credenciais.

- Minutos depois, essas mesmas credenciais foram usadas para fazer login na conta do Office 365 a partir de um endereço de IP na Nigéria.

- O atacante, agora dentro do e-mail, criou uma regra para encaminhar silenciosamente todos os e-mails contendo as palavras “fatura”, “pagamento” e “banco” para uma conta externa do Gmail.

O XDR não apenas detectou, ele contou a história completa. O objetivo do atacante era claro: se inserir em uma conversa de pagamento para executar uma fraude BEC, exatamente como a que quase vitimou a empresa meses antes.

Mas desta vez, não houve pânico. Com a história em mãos, a equipe de Carlos agiu com a precisão de um cirurgião.

- Em 2 minutos: A sessão do atacante foi finalizada remotamente.

- Em 5 minutos: A senha do coordenador foi resetada e a regra de encaminhamento, deletada.

- Em 10 minutos: Uma busca com o XDR foi executada em toda a empresa para ver se aquelas mesmas credenciais foram usadas em outros lugares.

- Em 30 minutos: O incidente estava contido, documentado e encerrado.

Carlos convocou o coordenador para uma conversa. Ele mostrou o gráfico do ataque. “Veja,” disse Carlos, “não estamos aqui para culpar. Estamos aqui para aprender. Veja como eles operam. É assim que nos tornamos mais fortes.”

Sua equipe não era mais de bombeiros. Eles eram caçadores. O XDR lhes deu a arma e a visão para caçar. O fantasma não tinha mais onde se esconder.

Capítulo 4: A Nova Fronteira da Inteligência

Com o Sophos XDR totalmente integrado, Carlos descobriu que a ferramenta era mais do que apenas um sistema de defesa. Era uma fonte de inteligência de negócios.

Ele começou a usar os dados para entender os riscos de forma proativa. Ele criou relatórios que mostravam quais canteiros de obra tinham os usuários mais “clicadores” em simulações de phishing, permitindo treinamentos direcionados. Ele identificou sistemas legados que eram constantemente alvo de tentativas de exploração, justificando sua modernização.

O XDR se tornou parte da sua rotina estratégica. Ele usava a ferramenta para validar a segurança de novos fornecedores, analisando o tipo de tráfego que vinha de suas redes. Ele monitorava o acesso aos dados mais críticos, os projetos de engenharia, criando alertas específicos para qualquer comportamento anômalo em torno deles.

A conversa com a diretoria mudou para sempre. Ele não falava mais sobre “alertas bloqueados”. Falava sobre “ataques desmantelados”. Apresentava os gráficos visuais dos Casos de Ameaça, mostrando o valor do investimento de uma forma que qualquer executivo podia entender. Ele transformou a cibersegurança de um centro de custo esotérico em uma função de inteligência de risco visível e compreensível.

Ele não era mais apenas o Diretor de TI. Ele era o Detetive Digital Chefe, o guardião da inteligência da Gigante Engenharia.

Epílogo: O Verdadeiro Significado da Visão

O café de Carlos agora tinha o gosto da clareza. A ansiedade da sobrecarga de informações havia sido substituída pela confiança que vem do conhecimento. Ele sabia que os ataques nunca parariam. Mas agora, ele tinha a certeza de que veria cada movimento, cada passo, cada intenção.

A verdadeira segurança, ele aprendeu, não era sobre ter as muralhas mais altas. Era sobre ter a melhor visão do campo de batalha. O Sophos XDR não lhe deu apenas uma ferramenta; ele lhe deu uma nova forma de ver. E com essa visão, ele pôde finalmente antecipar o próximo movimento do adversário, proteger sua empresa e liderar com a confiança de quem conhece a história completa.

Próximos Passos

Sua empresa tem centenas de pistas, mas você consegue contar a história completa de um ataque? A sobrecarga de alertas está escondendo as ameaças reais que se movem silenciosamente pela sua rede?

A SN Informática, como parceira especialista da Sophos, pode te ajudar a construir sua própria sala de guerra digital.

Agende uma Sessão de Inteligência de Ameaças conosco e descubra como o Sophos XDR pode transformar sua equipe de bombeiros reativos em caçadores de ameaças de elite.

Fale com um Especialista Agora – Comece a Enxergar o Ataque Completo