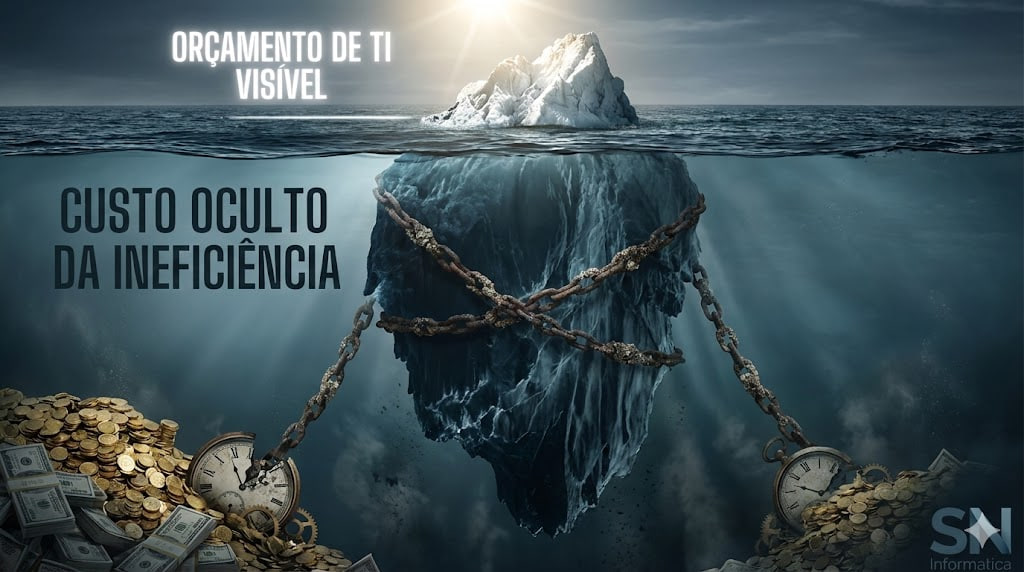

O Custo Oculto da Ineficiência Operacional

A verdade incômoda para qualquer CISO ou gestor de TI é esta: se a sua equipe sênior ainda dedica horas semanais à renovação manual de certificados ou ao suporte de túneis VPN instáveis, você tem um erro estratégico de alocação de recursos. Você está desperdiçando o salário de um especialista em tarefas que deveriam ser automatizadas.

Manter uma infraestrutura de acesso baseada em processos manuais e tecnologia legada não é apenas uma escolha técnica ineficiente; é um passivo financeiro. O downtime causado por um certificado expirado ou a indisponibilidade de uma VPN não é apenas um “incidente de suporte”, mas um prejuízo reputacional e operacional que aumenta o custo do seguro cibernético e drena o orçamento de TI. A maturidade em cibersegurança exige que a tecnologia trabalhe para a equipe, eliminando o amadorismo operacional.

——————————————————————————–

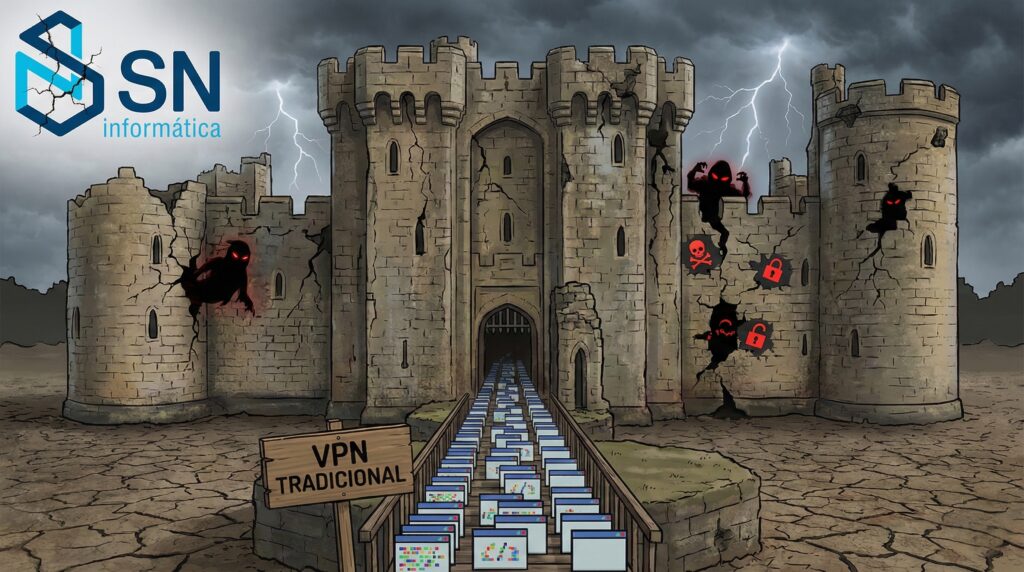

O Fim da Era VPN: Por que a Escalabilidade Falhou

A arquitetura de VPN foi construída sobre o modelo de “castelo e fosso”, onde o perímetro era o limite. No cenário atual de trabalho híbrido e aplicações em nuvem, a VPN tornou-se uma vulnerabilidade ativa.

As limitações que transformam a VPN em um gargalo para o Helpdesk incluem:

- Confiança Implícita: Uma vez autenticado, o usuário tem acesso amplo à rede corporativa. Isso permite a movimentação lateral — o sonho de qualquer operador de Ransomware.

- Inexistência de Device Health: A VPN não verifica se o dispositivo está infectado ou atualizado antes de permitir a conexão. Dispositivos comprometidos tornam-se vetores de infecção imediata.

- Gargalos de Desempenho: O backhauling ineficiente de tráfego e falhas constantes de conexão em redes domésticas são os principais geradores de chamados técnicos, consumindo a produtividade do time de suporte.

——————————————————————————–

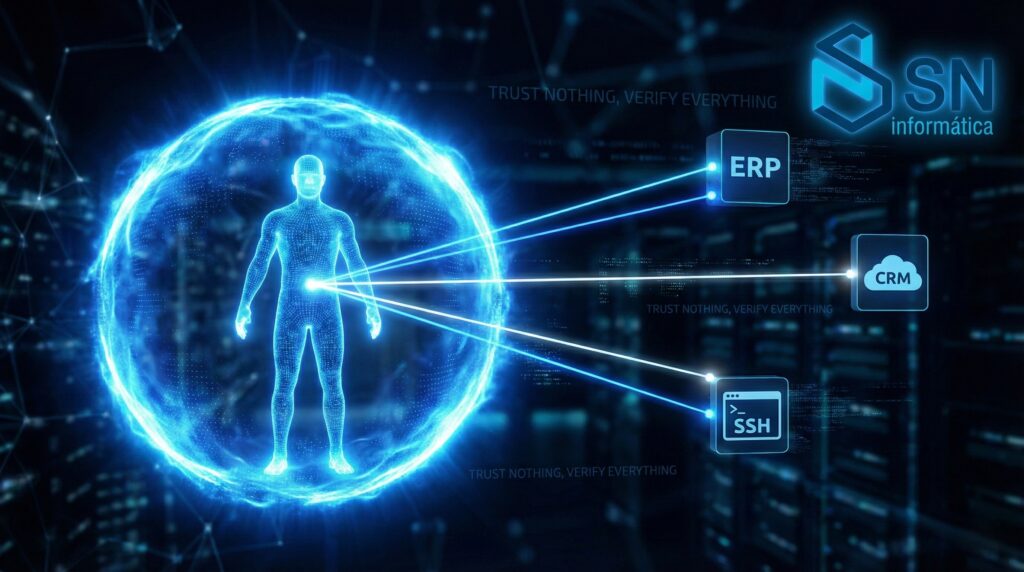

ZTNA: A Nova Fronteira do Acesso Privilegiado

O Sophos ZTNA (Zero Trust Network Access) inverte a lógica do acesso. Baseado no princípio “Trust Nothing, Verify Everything”, ele elimina o conceito de estar “na rede”.

Através da microssegmentação, o ZTNA conecta o usuário apenas à aplicação específica de que ele necessita (ex: ERP, CRM ou SSH), tornando o restante da infraestrutura invisível. Para o CISO, isso significa o fim da movimentação lateral. Se uma estação é comprometida, a ameaça fica isolada, sem capacidade de se espalhar pelo data center ou nuvem.

——————————————————————————–

Guia Técnico: Automação Let’s Encrypt™ e Gestão de SAN

O Sophos ZTNA elimina o overhead administrativo de gerenciar certificados SSL para gateways. O sistema lida com todo o ciclo de vida via Let’s Encrypt™, garantindo que aplicações nunca fiquem offline por expiração de certificados.

Passo a Passo de Implementação e Validação:

- Configuração no Sophos Central: Navegue até Settings > Domains and Certificates.

- Validação via CNAME: O método atual substitui o antigo TXT. Você deve configurar os registros

_acme-challengeno seu provedor de DNS. Importante: Se você utiliza múltiplos domínios, deve criar um registro CNAME para cada domínio. - Suporte a SAN (Subject Alternative Names): O Sophos ZTNA gera automaticamente um único certificado contendo todos os nomes de domínio validados (SAN), simplificando a gestão de múltiplos serviços sob o mesmo gateway.

- Automação de Renovação: O sistema realiza a renovação automática 30 dias antes da expiração. Caso ocorra qualquer falha na comunicação com a CA, o Sophos Central dispara alertas imediatos, prevenindo a queda do serviço.

——————————————————————————–

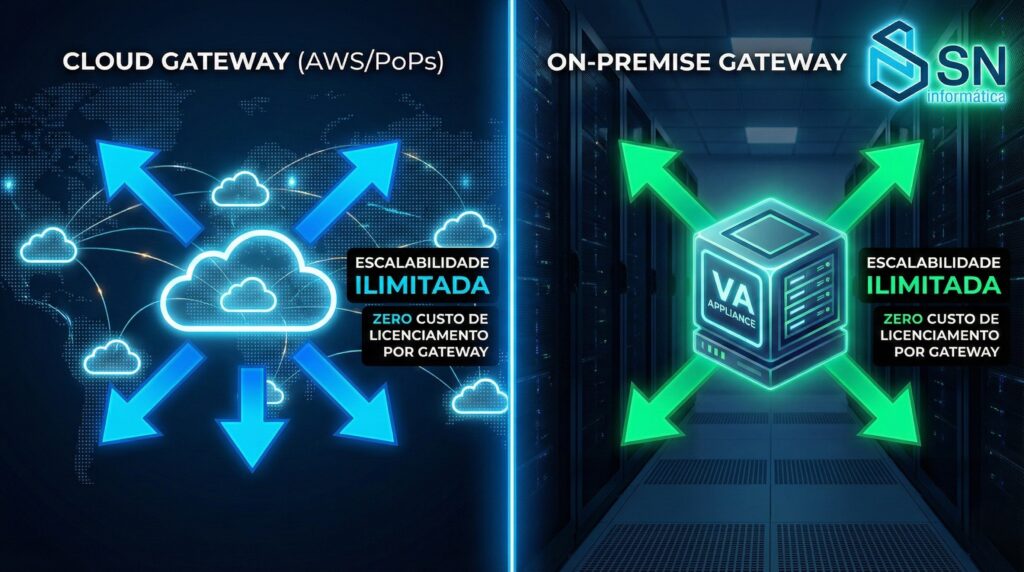

Arquitetura de Gateway: Escalabilidade sem Custos de Licenciamento

Uma vantagem estratégica crucial para o planejamento financeiro: os gateways Sophos ZTNA são gratuitos e ilimitados para implantação. Você pode escalar sua infraestrutura para AWS, escritórios remotos e data centers locais sem taxas adicionais por gateway.

| Atributo | Cloud Gateway | On-Premise Gateway |

| Implantação | Leve, via Sophos Cloud PoPs (Irlanda, Virgínia, etc). | Virtual appliance em infraestrutura local. |

| Ideal para | Ambientes Microsoft Entra ID ou Okta; elimina abertura de portas no firewall. | Latência crítica e conexões de data plane estritamente privadas. |

| Hipervisores | Sophos Firewall integrado. | Microsoft Hyper-V ou VMware ESXi. |

| Alta Disponibilidade | Failover transparente entre PoPs. | Clustering de até 9 nós (90.000 conexões). |

Requisitos Hyper-V: Atribua no mínimo 4096 MB de RAM e 2 vCPUs para garantir a performance do appliance virtual.

——————————————————————————–

Planejamento Estratégico: A Transição para o Sophos Workspace

Como gestor, é vital estar ciente da evolução do ecossistema Sophos. A disponibilidade do ZTNA como produto standalone terminará entre final de abril e início de maio de 2026. Ele está sendo consolidado no Sophos Workspace Protection.

Essa mudança adiciona camadas críticas de defesa que o ZTNA isolado não possuía:

- DNS Protection: Bloqueio de domínios maliciosos em todos os portos e protocolos.

- Email Monitoring: Visibilidade avançada contra ataques de phishing e BEC (Business Email Compromise).

- Sophos Protected Browser: Navegador endurecido com clientes RDP e SSH integrados para acesso agentless seguro.

——————————————————————————–

Sinergia de Ecossistema: Active Threat Response

O verdadeiro poder do ZTNA reside na Segurança Sincronizada. Através do Security Heartbeat™, o status de saúde do dispositivo (Verde, Amarelo ou Vermelho) torna-se uma regra de acesso.

Se o Intercept X detecta uma ameaça ativa no endpoint (status Vermelho), o ZTNA corta imediatamente o acesso a todas as aplicações corporativas. Não é apenas um alerta; é uma resposta ativa e binária que isola o dispositivo infectado em tempo real, impedindo o sequestro de dados antes mesmo que a equipe de TI possa intervir.

——————————————————————————–

Conclusão: Do Amadorismo à Maturidade Operacional

Manter processos manuais e ferramentas de acesso legadas é um erro de gestão que expõe a empresa a riscos desnecessários. A modernização para o Sophos ZTNA permite que sua equipe de TI abandone o ciclo reativo de chamados de VPN e foque na estratégia de segurança do negócio. Automatizar é o único caminho para a maturidade.

——————————————————————————–

Modernize sua Arquitetura de Acesso

Não permita que sua equipe técnica seja consumida por tarefas repetitivas e falhas de legado. Fale com os especialistas em MSSP e CSaaS da SN Informática para modernizar sua arquitetura de acesso e garantir uma transição segura para o Sophos Workspace Protection.

Canais de Contato:

- Web: snmssp.com/contato

- WhatsApp: +55 21 2215-7892

- LinkedIn: linkedin.com/company/sninformatica

- Instagram: @sninformatica.rio