Introdução: O Pesadelo de uma Segunda-Feira

Imagine a cena. São 7h da manhã de uma segunda-feira. Você, como Diretor de TI de uma das maiores construtoras do país, chega ao escritório e encontra o caos. Ninguém consegue acessar o servidor de arquivos. O sistema ERP, que gerencia todas as compras, medições e o fluxo de caixa, está fora do ar. Os engenheiros nos canteiros de obras não conseguem baixar as plantas atualizadas para iniciar o trabalho do dia.

Em seu e-mail, uma única mensagem com um título sinistro revela a causa: “Seus arquivos foram criptografados”. Sua empresa acaba de se tornar a mais nova vítima de um ataque de ransomware. Cada hora de paralisação representa um prejuízo de centenas de milhares de reais em mão de obra ociosa e multas por atraso. O projeto mais valioso da empresa, com propriedade intelectual de anos de trabalho, pode ter sido roubado antes mesmo da criptografia.

Este cenário não é um suspense de ficção. É a realidade cada vez mais comum para empresas do setor de Engenharia e Construção Civil no Brasil. Uma indústria que, por muito tempo, se concentrou nos riscos físicos do canteiro de obras, agora enfrenta uma ameaça digital igualmente devastadora.

A transformação digital, que trouxe eficiência com o BIM, drones e gestão na nuvem, também abriu as portas para um novo tipo de sabotagem. Neste guia completo, vamos mergulhar fundo no universo da cibersegurança para engenharia e construção civil. Vamos dissecar as ameaças, entender as vulnerabilidades específicas do seu setor e, mais importante, traçar um plano de ação claro para construir uma fortaleza digital em torno dos seus ativos mais preciosos: seus dados, sua reputação e seus cronogramas.

1. O Ponto de Inflexão Digital: Por que a Construção Civil se Tornou um Alvo?

Para entender o risco, precisamos primeiro entender a oportunidade que os cibercriminosos enxergaram. A construção civil deixou de ser uma indústria de baixa tecnologia. Hoje, ela opera sobre um ecossistema digital complexo e interconectado, onde os dados são o novo cimento.

A Revolução do BIM e dos Dados Centralizados: O Building Information Modeling (BIM) revolucionou o setor. Em vez de plantas 2D dispersas, as empresas agora trabalham com modelos 3D inteligentes que contêm todas as informações do projeto: estrutura, custos, materiais, cronograma. Esses modelos são a joia da coroa, um repositório de propriedade intelectual que vale milhões. Centralizar essa informação em servidores ou na nuvem (usando plataformas como Autodesk Construction Cloud, Trimble Connect ou Procore) criou um ponto único de falha e um alvo extremamente valioso.

A Explosão da Mobilidade e dos Canteiros Conectados: A gestão de projetos não acontece mais no escritório. Engenheiros, arquitetos e mestres de obras usam tablets e laptops nos canteiros para acessar plantas, registrar o progresso e colaborar em tempo real. Drones realizam o mapeamento topográfico e a inspeção de estruturas, gerando gigabytes de dados visuais. Cada um desses dispositivos é um endpoint, uma porta de entrada potencial para a rede corporativa, muitas vezes conectado a redes 4G/5G ou a uma infraestrutura Wi-Fi temporária e menos segura.

A Cadeia de Suprimentos Digitalmente Entrelaçada: Uma grande obra envolve centenas de fornecedores, empreiteiros e consultores. A colaboração é intensa e digital. Projetos são compartilhados via e-mail, portais de fornecedores e links de armazenamento em nuvem. A segurança de sua empresa, portanto, não depende apenas de suas próprias defesas, mas também da maturidade de segurança de cada um de seus parceiros. Um ataque bem-sucedido a um escritório de arquitetura parceiro pode ser o trampolim para uma invasão à sua rede.

Essa digitalização massiva, embora essencial para a competitividade, criou a “tempestade perfeita” para os cibercriminosos. Eles perceberam que o setor de engenharia é rico em dados valiosos, altamente dependente da disponibilidade de sistemas para cumprir prazos rigorosos e, em muitos casos, ainda está amadurecendo suas defesas cibernéticas. O resultado? Um alvo grande, rentável e com alta probabilidade de sucesso.

2. O Mapa de Ameaças: Decodificando os 5 Maiores Riscos Cibernéticos

Conhecer o inimigo é o primeiro passo para a vitória. No contexto da cibersegurança para engenharia e construção civil, as ameaças não são genéricas. Elas são adaptadas para explorar as vulnerabilidades específicas do seu modelo de negócio.

2.1. Ransomware: A Sabotagem do Cronograma

Este é, de longe, o risco mais temido, e por um bom motivo. Para uma construtora, tempo é, literalmente, dinheiro. A paralisação de uma obra devido à indisponibilidade de sistemas gera custos diretos (mão de obra e equipamentos ociosos) e indiretos (multas contratuais, danos à reputação). Os criminosos sabem disso e usam essa pressão como sua principal arma de negociação.

O ataque de ransomware moderno, conhecido como “Dupla Extorsão”, segue um roteiro aterrorizante:

- Acesso Inicial: Geralmente ocorre por meios simples, como um e-mail de phishing bem elaborado contendo um link malicioso ou um anexo infectado, ou pela exploração de uma vulnerabilidade em um sistema desatualizado.

- Movimentação Lateral e Reconhecimento: Uma vez dentro da rede, o atacante não age imediatamente. Ele passa dias, ou até semanas, explorando o ambiente sem ser detectado. Seu objetivo é mapear os ativos críticos: onde estão os servidores de backup? Qual é o servidor do ERP? Onde os projetos BIM estão armazenados?

- Exfiltração de Dados: Antes de criptografar qualquer coisa, o atacante rouba grandes volumes de dados confidenciais. Projetos, contratos, dados financeiros, informações de clientes e funcionários. Essa é a primeira parte da extorsão.

- Detonação: Normalmente executada em um fim de semana ou feriado para maximizar o dano e atrasar a descoberta, a criptografia é iniciada. Os servidores de produção e, muitas vezes, os de backup, são bloqueados.

- A Extorsão: A vítima recebe a nota de resgate. Agora, a ameaça é dupla: pague para obter a chave de descriptografia E para impedir que seus dados roubados sejam vazados publicamente ou vendidos para concorrentes.

Para o setor de engenharia, o impacto vai além do financeiro. O vazamento de um projeto pode significar a perda de uma licitação futura. A paralisação do ERP impede a compra de materiais e a gestão de pagamentos, criando um efeito cascata em toda a cadeia de suprimentos.

2.2. Roubo de Propriedade Intelectual: Espionagem na Era Digital

Se o ransomware é um ataque barulhento, o roubo de propriedade intelectual (PI) é um assassino silencioso. O objetivo aqui não é paralisar, mas roubar o que torna sua empresa competitiva.

A PI no setor de engenharia inclui:

- Projetos e Plantas (CAD/BIM): O design detalhado de uma obra.

- Dados de Licitação: Composições de custos, estratégias de preços e propostas comerciais.

- Metodologias Proprietárias: Processos de construção inovadores ou métodos de engenharia que garantem eficiência e qualidade.

- Dados de Pesquisa e Desenvolvimento: Informações sobre novos materiais ou tecnologias.

O roubo pode ocorrer de várias formas: um concorrente desleal que contrata um grupo cibercriminoso, espionagem patrocinada por estados em projetos de infraestrutura crítica, ou até mesmo um funcionário insatisfeito que decide levar um “seguro de vida” ao sair da empresa.

Os ataques são sofisticados e furtivos, muitas vezes usando spyware que se instala em um computador e exfiltra dados lentamente ao longo de meses, sem levantar suspeitas. O impacto é devastador e de longo prazo. Perder uma licitação porque um concorrente teve acesso prévio aos seus custos é um prejuízo direto. Ver uma metodologia que sua empresa levou anos para desenvolver sendo usada por outros é um dano irreparável à sua vantagem competitiva.

2.3. Fraudes Financeiras (BEC): O Golpe no Elo de Confiança

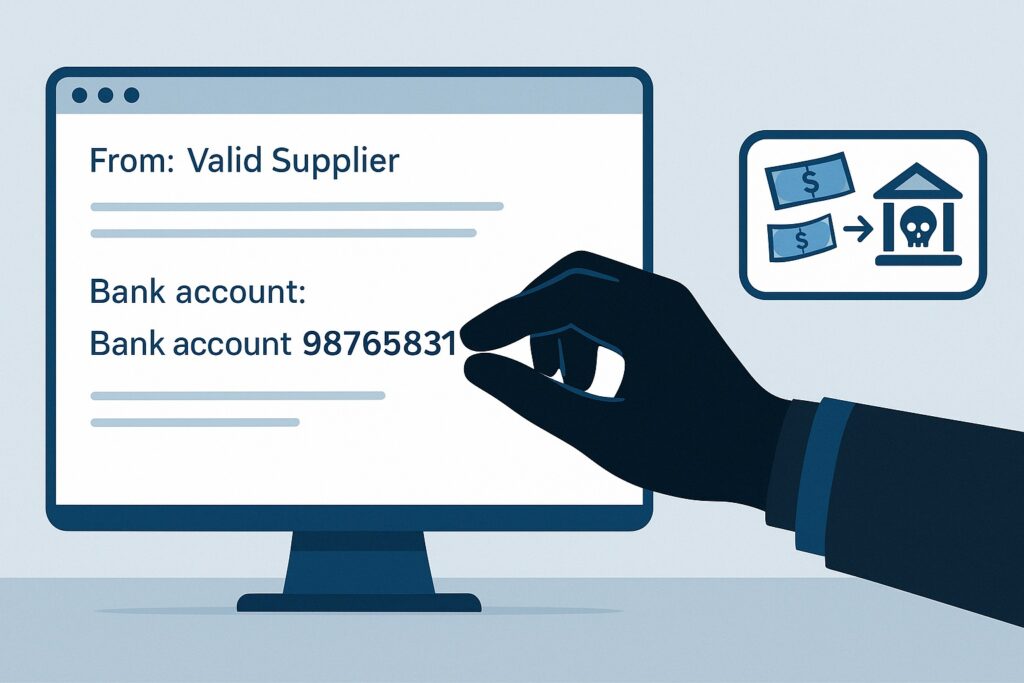

Ataques de Business Email Compromise (BEC) são menos técnicos, mas extremamente eficazes e lucrativos. Eles exploram a confiança e a engenharia social para enganar funcionários a realizar transferências financeiras para contas controladas por criminosos.

No setor de construção, onde pagamentos de alto valor para fornecedores e empreiteiros são rotineiros, o risco é imenso. Os cenários mais comuns incluem:

- Fraude do Fornecedor: O atacante compromete a conta de e-mail de um de seus fornecedores (ou cria um domínio muito parecido, ex:

fornecedor-br.comem vez defornecedor.com.br). Ele então se insere em uma conversa de e-mail existente sobre uma fatura e informa ao seu departamento financeiro que os dados bancários para pagamento mudaram. A transferência de R$ 500.000 para a nova conta é feita, e o dinheiro desaparece. - Fraude do CEO/CFO: O criminoso se passa por um executivo de alto escalão da sua empresa, enviando um e-mail urgente para um analista financeiro, solicitando uma transferência “confidencial e imediata” para uma suposta aquisição ou pagamento de honorários. A pressão hierárquica e o senso de urgência fazem com que os processos de verificação sejam ignorados.

Esses ataques não disparam alertas em softwares de antivírus. Eles se baseiam na manipulação humana. O prejuízo é direto, imediato e muitas vezes irrecuperável.

2.4. A Fronteira Exposta: O Risco nos Canteiros de Obra

O canteiro de obras é, por natureza, um ambiente controlado no mundo físico, mas caótico no mundo digital. Ele representa a borda mais vulnerável da sua rede corporativa.

As vulnerabilidades são inúmeras:

- Infraestrutura Temporária: Redes Wi-Fi configuradas às pressas, muitas vezes com senhas fracas e sem segmentação de rede.

- BYOD (Bring Your Own Device): Funcionários usando seus próprios laptops e tablets, que podem não ter o mesmo nível de segurança dos dispositivos corporativos.

- Acesso de Terceiros: Empreiteiros, fiscais e fornecedores conectando seus dispositivos à sua rede temporária. Você não tem controle sobre a higiene de segurança desses equipamentos.

- Falta de Segurança Física para TI: Modems 4G, roteadores e notebooks muitas vezes ficam em contêineres ou escritórios improvisados, sem o mesmo controle de acesso físico do escritório central.

Um único notebook de um empreiteiro, já infectado com malware, que se conecta à rede Wi-Fi do canteiro, pode ser o suficiente para comprometer todo o ambiente e servir como uma ponte para a rede corporativa principal.

2.5. A Convergência TI/TO: Quando o Ataque Digital Causa Impacto Físico

A última fronteira de risco é a convergência entre a Tecnologia da Informação (TI) e a Tecnologia Operacional (TO). A TO refere-se aos sistemas que controlam o mundo físico: sistemas de automação predial (HVAC, elevadores), sistemas de controle industrial (SCADA) em estações de tratamento ou plantas industriais, e até mesmo a telemática de equipamentos pesados como guindastes e escavadeiras.

Historicamente, as redes de TO eram isoladas (“air-gapped”). Hoje, para ganhar eficiência, monitoramento remoto e manutenção preditiva, essas redes estão sendo conectadas à rede de TI. Isso cria um risco de proporções alarmantes. Um ataque que se origina na rede de TI pode agora se mover para a rede de TO e causar danos físicos: manipular os controles de um guindaste, desligar o sistema de ar condicionado de um data center em construção, ou até mesmo sabotar uma estação de tratamento de água.

Proteger a TO requer uma abordagem diferente, focada em monitoramento de rede (NDR – Network Detection and Response) para identificar comandos anômalos e comportamentos suspeitos em protocolos industriais que as ferramentas de TI tradicionais não entendem.

3. A Resposta Estratégica: Construindo sua Fortaleza Digital

Entender as ameaças é assustador, mas a paralisia não é uma opção. A boa notícia é que uma defesa robusta é perfeitamente alcançável com uma estratégia moderna e em camadas. Não se trata de comprar dezenas de ferramentas isoladas, mas de construir uma arquitetura de segurança adaptativa e integrada.

3.1. Fundamento 1: Visibilidade Total com XDR

Você não pode proteger o que não pode ver. Em um ambiente complexo como o da engenharia, com ativos no data center, na nuvem, em notebooks remotos e nos canteiros de obra, as ferramentas de segurança tradicionais que operam em silos (apenas antivírus, apenas firewall) falham. Elas geram milhares de alertas de baixo nível, tornando impossível para uma equipe de TI enxuta identificar o ataque real.

A solução é o XDR (Extended Detection and Response). Uma plataforma XDR atua como o cérebro da sua operação de segurança. Ela coleta e correlaciona dados de múltiplas fontes – endpoints (laptops, servidores), e-mails, firewalls, redes e ambientes em nuvem.

Em vez de ver um alerta isolado de “login suspeito” em um servidor, o XDR mostra a história completa: “Este login suspeito veio de um laptop cujo usuário clicou em um link de phishing há 3 horas, e agora este servidor está tentando se comunicar com um endereço IP malicioso conhecido”. Essa visibilidade contextual permite detectar ataques complexos e responder de forma muito mais rápida e eficaz.

3.2. Fundamento 2: A Defesa Gerenciada 24/7 com MDR

Ter a melhor tecnologia não adianta se não houver especialistas para operá-la 24 horas por dia. A realidade é que a maioria das empresas de engenharia não tem recursos ou escala para manter um Centro de Operações de Segurança (SOC) interno. Contratar e reter talentos de elite em cibersegurança é caro e difícil.

É aqui que entra o MDR (Managed Detection and Response). Um serviço de MDR, como o Sophos MDR, não é apenas um software. É uma fusão de tecnologia de ponta com uma equipe de especialistas humanos de elite. Essa equipe monitora seu ambiente 24x7x365, caçando proativamente por ameaças que as ferramentas automatizadas podem perder.

Quando uma ameaça real é detectada, a equipe de MDR não apenas envia um alerta. Ela age. Eles podem isolar um endpoint comprometido da rede para conter a ameaça, encerrar processos maliciosos e fornecer orientação detalhada para a remediação completa. Para o Diretor de TI, isso significa ter a tranquilidade de saber que, mesmo às 3 da manhã de um domingo, há uma equipe de especialistas de classe mundial protegendo ativamente seus projetos.

3.3. Fundamento 3: Fortificando as Bordas com Firewall de Próxima Geração e ZTNA

A “borda” da sua rede não é mais apenas o escritório central. Cada canteiro de obra, cada engenheiro trabalhando de casa, é uma nova borda a ser protegida.

O Firewall de Próxima Geração (NGFW), como o Sophos Firewall XGS, é o pilar dessa defesa. Ele oferece visibilidade e controle granular sobre o tráfego de rede, permitindo identificar e bloquear atividades maliciosas em tempo real. A capacidade de gerenciar centralmente todos os firewalls da organização, do escritório principal aos pequenos appliances nos canteiros, garante uma política de segurança consistente e unificada.

Mas para o acesso remoto, a abordagem mais moderna é o ZTNA (Zero Trust Network Access). Diferente da VPN tradicional, que dá ao usuário conectado acesso amplo à rede, o ZTNA opera sob o princípio de “nunca confie, sempre verifique”. Cada usuário e dispositivo deve ser autenticado e autorizado para cada aplicação que tenta acessar. Isso significa que um empreiteiro pode receber acesso seguro apenas ao sistema de medição de obras, sem jamais ter visibilidade ou acesso ao seu servidor de arquivos financeiros, reduzindo drasticamente a superfície de ataque.