O perímetro de segurança tradicional desapareceu. Para o Gestor de TI moderno, a maior vulnerabilidade não está necessariamente na infraestrutura interna, mas nas credenciais concedidas a terceiros. Consultores, auditores, parceiros de supply chain e funcionários em regime híbrido utilizando dispositivos pessoais (BYOD) representam hoje o vetor de ataque mais crítico e menos controlado.

Este relatório técnico analisa a ineficácia das VPNs tradicionais para este cenário e apresenta a abordagem de Workspace Protection como a única solução viável para garantir acesso sem comprometer a integridade do core business.

O Vetor de Ataque da Cadeia de Suprimentos (Supply Chain)

A estatística é alarmante, mas conhecida pelos CISOs: uma parcela significativa das grandes violações de dados recentes originou-se não de ataques diretos, mas através de credenciais legítimas de fornecedores comprometidos.

Quando você concede acesso via VPN a um terceiro, você está, efetivamente, estendendo sua rede corporativa para um ambiente que você não controla. Se o endpoint desse terceiro estiver comprometido, a VPN atua como uma ponte direta para a movimentação lateral dentro da sua infraestrutura. O modelo de confiança implícita da VPN é incompatível com a realidade de ameaças Zero Trust.

Consultoria Crítica: A Verdade Incomoda

Para mitigar riscos reais, é necessário confrontar três fatos operacionais que muitas vezes são ignorados por conveniência ou falta de alternativas viáveis:

1. O Ponto Cego da Higiene Cibernética

Você exige conformidade rigorosa dos seus endpoints internos (EDR, XDR, Patch Management). No entanto, ao conectar um consultor externo, você está confiando cegamente na “higiene cibernética” dele. Você não tem visibilidade se o laptop do contratado possui um antivírus atualizado, se o SO é legado ou se há malwares latentes. Ao permitir a conexão VPN, você assume o risco da infraestrutura dele como se fosse a sua.

2. O Risco da Contaminação Cruzada

No cenário de BYOD e trabalho híbrido, o dispositivo pessoal é um campo minado. O mesmo PC utilizado para acessar o ERP da sua empresa é usado pelo filho do funcionário para jogos online ou para navegação em sites de risco. A contaminação cruzada ocorre quando um infostealer ou ransomware presente no ambiente pessoal “salta” para a sessão corporativa no momento da autenticação.

3. A Falácia da VPN no Dispositivo Pessoal

A tentativa de impor segurança instalando agentes de VPN corporativa em máquinas pessoais gera atrito, problemas de privacidade e resistência do usuário. Por outro lado, não fazer nada é negligência. A dicotomia entre “invasão de privacidade” e “segurança total” criou um impasse que as soluções legadas não resolvem.

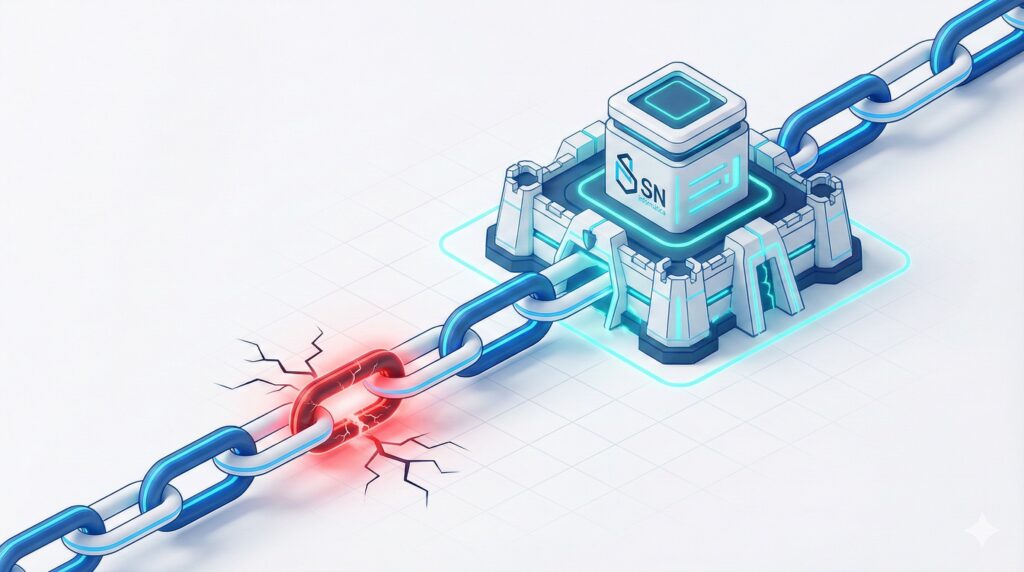

A Solução: Sophos Workspace Protection (A “Bolha” de Segurança)

A resposta para este dilema não é gerenciar o dispositivo do terceiro, mas sim gerenciar o espaço de trabalho onde os dados corporativos residem.

A SN Informática, como parceira Sophos Gold, apresenta a implementação do Sophos Workspace Protection. Esta tecnologia utiliza um Enterprise Browser (baseado em Chromium endurecido) para criar uma “bolha” segura e isolada dentro de um PC não gerenciado.

Como funciona tecnicamente:

- Isolamento de Sessão: O acesso às aplicações corporativas (SaaS, Web Apps internos, SSH, RDP) é feito exclusivamente através do Sophos Protected Browser. Nenhum dado toca o sistema operacional do host sem permissão.

- Zero Trust Network Access (ZTNA) Integrado: Diferente de uma VPN que conecta à rede, o navegador conecta-se apenas à aplicação específica. Isso elimina a possibilidade de movimentação lateral. Se a máquina do terceiro estiver infectada, o malware não consegue “enxergar” sua rede.

- Controle Granular de DLP: É possível bloquear copiar/colar, capturas de tela, downloads e uploads dentro do navegador. O dado é visualizado, trabalhado, mas nunca exfiltrado para o dispositivo pessoal.

- Implantação em 30 Segundos: Sem configurações complexas de túneis IPsec. O usuário instala o navegador, autentica-se e inicia o trabalho.

ROI e Eficiência Operacional

Substituir a infraestrutura de VDI (Virtual Desktop Infrastructure) ou soluções complexas de SASE por um navegador gerenciado reduz drasticamente o overhead de TI.

- Custo: Elimina licenciamento excessivo de VPN e hardware de firewall para concentradores de acesso remoto.

- Performance: Todo o tráfego é inspecionado localmente ou via nuvem Sophos sem backhauling desnecessário, garantindo baixa latência para o usuário final.

- Visibilidade: Integração nativa com o Sophos Central, permitindo que a equipe de TI monitore o comportamento de acesso e aplique políticas de segurança em tempo real, mesmo em máquinas que não pertencem à empresa.

Conclusão

Dar acesso não significa entregar a chave do cofre. A abordagem moderna de segurança para terceiros e BYOD exige a dissociação entre a confiança no dispositivo e a confiança na sessão. Com o Sophos Workspace Protection, a SN Informática entrega a capacidade de blindar seus dados críticos, garantindo que colaboradores externos sejam ativos produtivos, e não vetores de risco.

Próximos Passos

Sua empresa está vulnerável ao acesso de terceiros? Não espere o próximo supply chain attack. Fale com os especialistas da SN Informática e implemente uma prova de conceito do Sophos Workspace Protection.

FALE COM UM ESPECIALISTA AGORA

Referências Visuais

Canais Oficiais: LinkedIn | Instagram | WhatsApp