O Sophos Firewall OS v19 foi lançado há apenas a alguns meses e já foi adotado por um grande número de parceiros e clientes que atualizaram para aproveitar os muitos aprimoramentos Xstream SD-WAN e VPN. Esta atualização mais recente, v19 MR1, traz vários aprimoramentos e correções adicionais para o que já é uma das nossas melhores atualizações de firewall de todos os tempos: O que há de novo no SFOS v19 MR1: Aprimoramentos de VPN e SD-WAN: Acesso Remoto SSLVPN – Suporte de concessão de IP estático para permitir o mapeamento de usuários remotos com endereços IP estáticos para melhorar a rastreabilidade,…

-

-

Você pode configurar conexões VPN SSL de acesso remoto. Os usuários podem estabelecer a conexão usando o cliente Sophos Connect. Introdução O cliente Sophos Connect permite que você imponha configurações avançadas de segurança e flexibilidade, como conectar o túnel automaticamente. Configurações preliminares: Configure hosts IP para as sub-redes locais. Configurar usuários e grupos. Como alternativa, configure um servidor de autenticação. Verifique os métodos de autenticação. Para configurar e estabelecer conexões VPN SSL de acesso remoto usando o cliente Sophos Connect, faça o seguinte: Defina as configurações de VPN SSL. Envie o arquivo de configuração para os usuários. Adicione uma regra de firewall.…

-

O Sophos Firewall OS v19 MR1 introduz alterações em nosso licenciamento de suporte e futuros acessos a atualizações de firmware Resumo da gestão A partir da v19 MR1, o suporte Enhanced ou Enhanced Plus se tornará um requisito para futuras atualizações de firmware. Não há alteração para clientes com uma assinatura de suporte válida (cerca de 80% dos clientes) Embora não haja mudança imediata para os 20% restantes que não possuem suporte hoje, eles precisarão adicionar suporte depois de usar sua alocação de três upgrades gratuitos. Atualmente planejado para 19 de julho de 2022, o soft release do Sophos Firewall OS (SFOS) v19 MR1 apresentará…

-

Switches de camada de acesso com 8, 24 ou 48 portas de 1 GE ou 2,5 GE (alguns modelos com lançamento em breve) Portas uplink SFP (1 G) ou SFP+ (10 G) em todos os modelos Opções Power-over-Ethernet disponíveis para acionamento de dispositivos ativados por PoE Fácil de configurar e implantar Várias opções de gerenciamento incluindo o Sophos Central Ideal para casos de uso de filiais, revendas e pequenas e médias empresas Um único fornecedor para toda a pilha da rede duas séries diferentes em nossos modelos: Modelos da Série 100 oferecem portas Ethernet 1 GE, mais SFP ou SFP+.…

-

Feito para a educação.O Sophos Firewall é otimizado para educação, oferecendo visibilidade e insights incomparáveis, o máximo em segurança e controle e recursos exclusivos de resposta a ameaças. Ele oferece um conjunto poderoso de recursos para ajudá-lo a monitorar o que está acontecendo em sua rede, gerenciar seu firewall e responder a ameaças. O Sophos Firewall oferece um conjunto de recursos desenvolvido especificamente para ajudar as instituições de ensino a superar os desafios que enfrentam. Para obter detalhes sobre opções de licenciamento adicionais, visite aqui. Basta contatar a SN Informatica, seu parceiro Sophos e adquirir o equipamento mais adequado ao seu…

-

A VPN de acesso remoto tem nos servido bem há muito tempo, mas o recente aumento no trabalho remoto destacou as limitações dessa tecnologia envelhecida. VPN de acesso remoto tem sido um grampo da maioria das redes por décadas, fornecendo um método seguro para acessar remotamente sistemas e recursos na rede. No entanto, a VPN foi desenvolvida para imitar a experiência de estar no escritório. Uma vez dentro, você tem amplo acesso a tudo. O acesso à rede de confiança zero (ZTNA), por outro lado, pode ser resumido em quatro palavras: não confie em nada, verifique tudo. Baseia-se no princípio de que qualquer…

-

Temos o prazer de anunciar que nosso mais novo data center Sophos Central entrou em operação no Brasil. O Sophos Central é a plataforma de gerenciamento baseada em nuvem que suporta nosso portfólio de produtos de segurança avançados e de última geração. O data center do Brasil se junta aos nossos data centers de longa data nos EUA, Alemanha e Irlanda, bem como aos novos data centers que lançamos recentemente no Canadá, na Austrália , no Japão e na Índia . Crescimento e dados A implantação desses novos data centers atende a dois propósitos principais. Primeiro: estamos crescendo! O que começou há quase uma década como uma plataforma baseada em…

-

Facilita a ampliação da sua rede segura a outros locais Dois modelos de seleção que se ajustam às suas necessidades de conectividade e implantação Use criptografia forte AES 256 bits Conexão sem rupturas com os pontos de acesso Sophos APX Aproveite as vantagens do SD-WAN Sincronizado com o Sophos Firewall e Intercept X Basta contatar a SN Informatica, seu parceiro Sophos e adquirir o equipamento mais adequado ao seu ambiente, projeto ou rede. documento origial em: DataSheet

-

O serviço Sophos MTR fornece ampla visibilidade e recursos de resposta em terminais e servidores. No entanto, existem cenários específicos em que a visibilidade estendida de telemetria adicional aumentaria a eficácia do serviço MTR. Combinar o endpoint e a visibilidade da rede pode ajudar em uma variedade de casos de uso, incluindo: Detectar ameaças na borda: a telemetria de rede permite que os operadores de MTR identifiquem tentativas de infiltração na rede pelo perímetro. Identifique ameaças durante a transmissão: os operadores MTR podem investigar ameaças detectadas em solicitações DNS, solicitações HTTP e pacotes IP. Os recursos de detecção incluem ameaças…

-

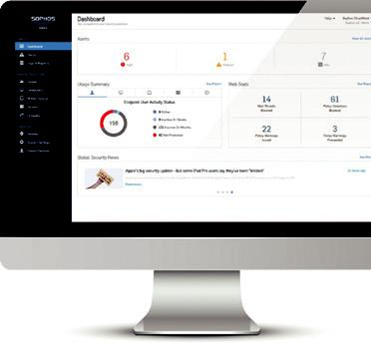

A Arquitetura Xstream do Sophos Firewall protege sua rede contra as ameaças mais recentes, enquanto acelera o tráfego importante de SaaS, SD-WAN e aplicativos na nuvem Remova os pontos cegos com a inspeção inteligente TLS rápida e eficaz, compatível com os padrões mais recentes com exceções abrangentes e ferramentas de políticas do tipo apontar e clicar, para atingir o equilíbrio perfeito entre desempenho, privacidade e proteção. A melhor visibilidade, proteção e resposta do mundo Implantação flexível: hardware, nuvem, virtual, software Integração a todo o ecossistema Sophos de soluções de segurança cibernética Synchronized Security exclusivo com o Security Heartbeat™ Gerenciamento na…