585 líderes de TI/segurança cibernética que trabalham na fabricação e produção compartilham suas experiências, revelando novos insights e tendências de cinco anos. O mais recente estudo anual da Sophos sobre as experiências reais de ransomware em organizações de manufatura e produção explora toda a jornada da vítima, desde a taxa de ataque e a causa raiz até o impacto operacional e os resultados nos negócios. O relatório deste ano incorpora novas áreas de estudo para o sector, incluindo uma exploração dos pedidos de resgate versus pagamentos de resgate. Além disso, pela primeira vez, ele esclarece o papel da aplicação da…

-

-

A equipe SN informática, em conjunto com o time Sophos, tem o prazer de anunciar a disponibilidade do Sophos Firewall v20 MR1, que é o maior lançamento de manutenção até agora, rivalizando com a versão principal do firewall em termos de novos recursos. Resumo das novidades: Segurança e acesso ao firewall: As atualizações de acesso a dispositivos fornecem controle mais granular sobre quais serviços estão acessíveis na WAN, melhorando a postura de segurança do seu firewall (veja abaixo para mais detalhes) Novos serviços adicionados à lista de exceções da ACL local: AD SSO, Captive Portal, RADIUS SSO, Client Authentication, Chromebook,…

-

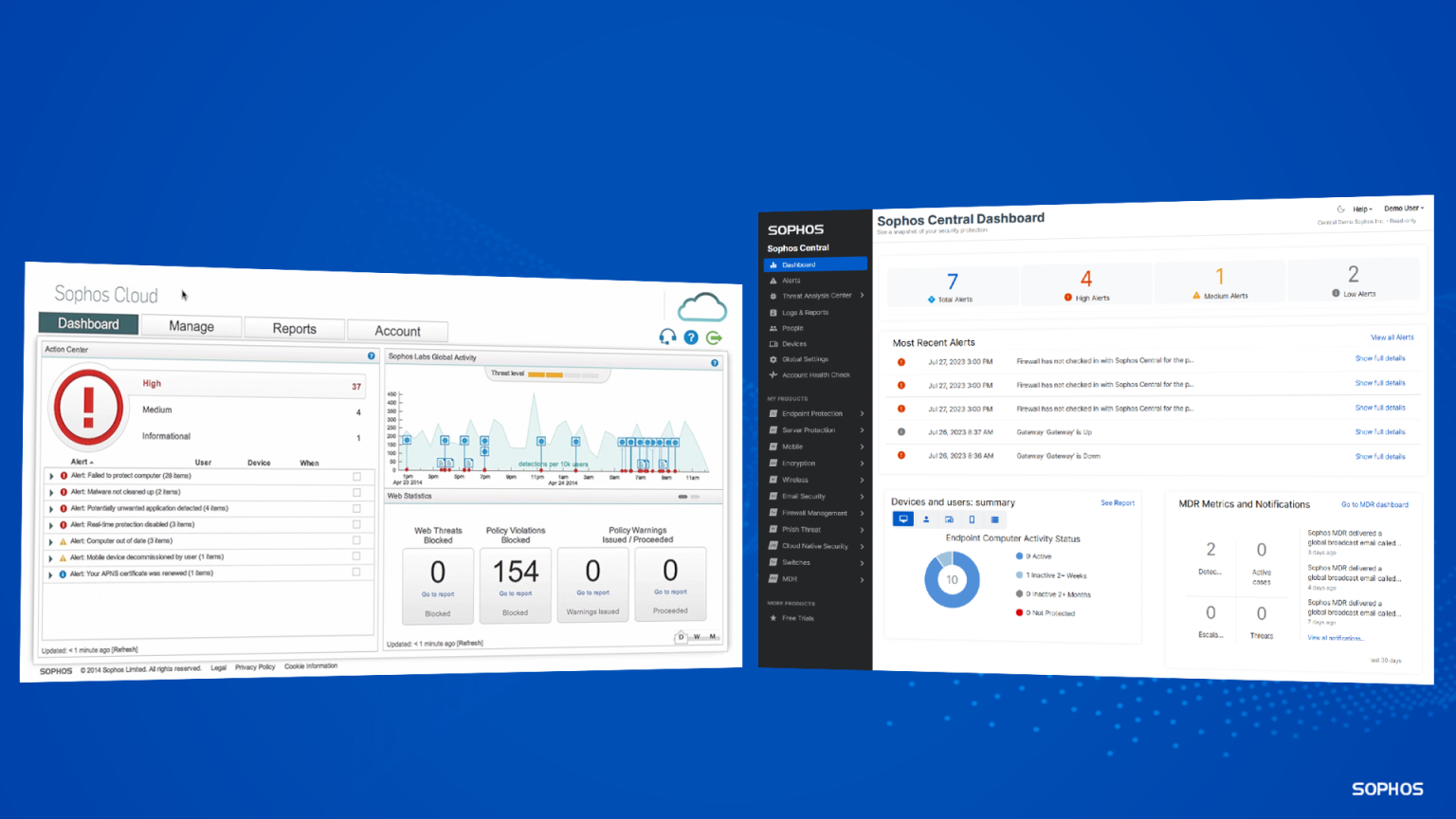

Você pode integrar o Microsoft Graph Security para adicionar alertas ao Sophos Data Lake. Isso permite consultar dados do Microsoft Graph com o Sophos Live Discover. Você deve ser um administrador do Microsoft 365. Configurar uma integração Para integrar o Microsoft Graph ao Sophos Central, faça o seguinte: No Sophos Central, acesse Threat Analysis Center > Integrations > Marketplace. Clique em Microsoft – Graph Security API. A página da API de segurança do Microsoft Graph é aberta. Você pode configurar integrações aqui e ver uma lista de todas as que você já configurou. Em Ingestão de dados (alertas de segurança), clique em Adicionar configuração. Se esta for a primeira integração…

-

Você pode integrar a atividade de gerenciamento do Microsoft 365 ao Sophos Central. Isso adiciona dados de log de auditoria da Microsoft ao Data Lake e permite consultá-los com o Sophos Live Discover. Pré-requisitos Você deve ser um administrador do Microsoft 365. Você deve ter a auditoria ativada no Microsoft 365. Caso contrário, você será solicitado a ativá-la durante a configuração. Nas propriedades das APIs de gerenciamento do Microsoft Office 365, você deve ter Ativado para que os usuários façam login? definido como Sim. Para verificar e alterar isso, consulte Gerenciar APIs do Microsoft Office 365. Configurar uma integração Para integrar dados do Microsoft…

-

Nosso quinto relatório anual revela como as experiências de ransomware mudaram no último ano, além de novos insights sobre o impacto de um ataque nos negócios. O quinto Relatório Sophos State of Ransomware revela as experiências reais de ransomware de 5.000 organizações em todo o mundo, desde a causa raiz até a gravidade do ataque, impacto financeiro e tempo de recuperação. Com base nas conclusões de uma pesquisa realizada com líderes de TI / segurança cibernética em 14 países, o relatório deste ano combina insights anuais com novas áreas de estudo. Inclui um mergulho profundo nas exigências e pagamentos de resgate e…

-

A Sophos continua a oferecer a proteção de endpoint mais forte do setor. A Proteção Adaptativa contra Ataques é um diferencial poderoso e exclusivo no Sophos Endpoint. Ele permite aumentar as defesas dinamicamente quando um ataque “hands-on-keyboard” é detectado. Nesse modo elevado de proteção, ações que geralmente são benignas, mas comumente abusadas por invasores, são bloqueadas imediatamente pelo Sophos Endpoint – reduzindo drasticamente a probabilidade de sucesso do ataque e dando a você mais tempo para neutralizar a ameaça. Assista a este vídeo de 2 minutos para obter uma visão geral do Sophos Adaptive Attack Protection. À medida que os invasores…

-

Embora todos os ataques de ransomware tenham resultados negativos, aqueles que começam explorando vulnerabilidades não corrigidas têm o maior impacto nos negócios. Para implantar um ataque de ransomware, os adversários devem primeiro obter acesso ao ambiente corporativo, aos dispositivos e aos dados da vítima. Os atores de ameaças normalmente usam duas abordagens principais para obter entrada: fazer login usando credenciais comprometidas, ou seja, dados de acesso legítimos que foram roubados anteriormente, e explorar vulnerabilidades em aplicativos e ferramentas usadas pela empresa. Outros modos de entrada menos comuns incluem ataques de força bruta, comprometimento da cadeia de suprimentos, e-mails / documentos maliciosos e…

-

Orientação para apoiar entidades financeiras na UE afetadas pela Lei de Resiliência Operacional Digital (DORA). A Lei de Resiliência Operacional Digital (Regulamento (UE) 2022/2554) (“DORA” ou a “Lei”) é um regulamento da União Europeia destinado a garantir a resiliência digital das entidades financeiras1 na UE contra as Tecnologias de Informação e Comunicação (TIC) – incidentes relacionados e interrupções operacionais. A Comissão Europeia concluiu o DORA em 16 de janeiro de 2023. Os seus requisitos entram em vigor e aplicam-se em 17 de janeiro de 2025. Escopo da DORA A DORA aplica-se a todas as “entidades financeiras” da UE, incluindo bancos,…

-

Insights sobre as implicações financeiras e operacionais de ter backups comprometidos em um ataque de ransomware. Existem duas maneiras principais de recuperar dados criptografados em um ataque de ransomware: restaurar backups e pagar o resgate. Comprometer os backups de uma organização permite que os adversários restrinjam a capacidade da vítima de recuperar dados criptografados e aumentem a pressão para pagar o resgate. Esta análise explora o impacto do comprometimento do backup nos resultados comerciais e operacionais de um ataque de ransomware. Ele também esclarece a frequência de comprometimento bem-sucedido de backup em vários setores. As descobertas são baseadas em uma…

-

O Sophos Managed Risk combina a tecnologia de gerenciamento de vulnerabilidades da Tenable com a experiência em ameaças da Sophos como um serviço totalmente gerenciado. Vulnerabilidades exploradas e não corrigidas são a principal causa raiz de ataques bem-sucedidos, conforme relatado no Relatório de Ransomware de 2024 da Sophos. A superfície de ataque moderna expandiu-se para além dos limites tradicionais de TI no local, com as organizações a operar frequentemente números desconhecidos de ativos externos e voltados para a Internet que não são corrigidos ou estão subprotegidos, deixando-os vulneráveis a ciberataques. Dada essa necessidade urgente, temos o prazer de apresentar o Sophos Managed Risk, desenvolvido…