A versão mais recente do Sophos Wireless adiciona alguns aprimoramentos muito solicitados à funcionalidade Segurança sincronizada e agora também exibe a identidade do usuário no Sophos Central Admin para alguns tipos de autenticação.

21 DE JULHO DE 2020 POR BARBARA HUDSON

Com o lançamento do Sophos Wireless v2.3, você e seus clientes agora têm acesso a muitos recursos aprimorados para o usuário.

O que há de novo:

- Sync Sec: opção para ativar a segurança sincronizada separadamente para o Endpoint e o Mobile (UEM)

- Sync Sec: Opção para criar apenas SSIDs de dispositivo gerenciado

- Sync Sec: Personalização da lista de permissões de URL para status de Heartbeat de segurança vermelha / Wallet Garden

- User ID: Identidade do usuário mostrada na lista de dispositivos para alguns tipos de autenticação

Nota: Todos os recursos de segurança sincronizada são suportados apenas na série APX.

A segurança sincronizada no Wireless é uma ótima maneira de abrir novas oportunidades de venda cruzada, agora também ao lado do XG Firewall em contas em que a segurança sincronizada já está sendo usada (desde que o Wireless seja gerenciado no Sophos Central).

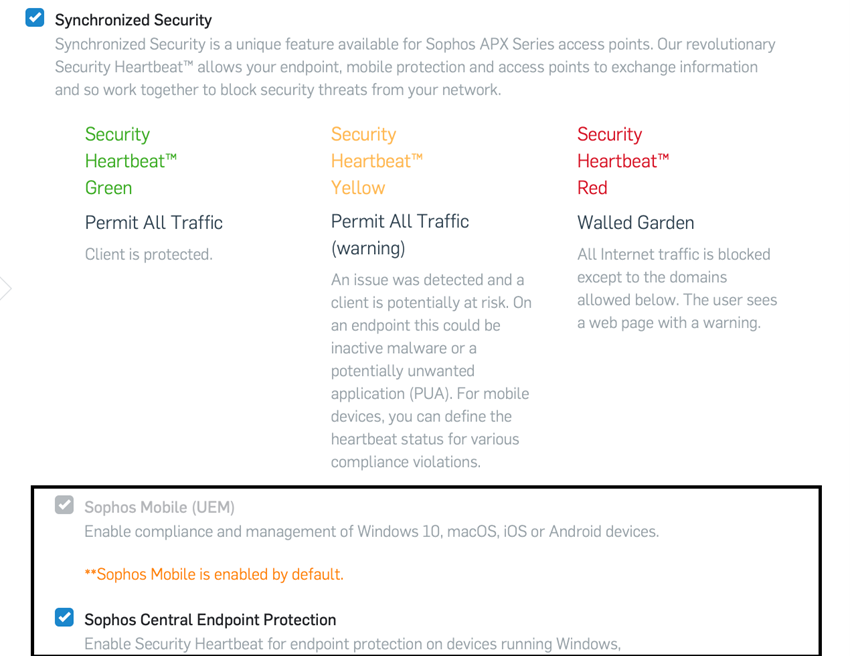

Ativação separada da segurança sincronizada para endpoint e dispositivos móveis

Mesmo depois que um dispositivo móvel é gerenciado, ainda existe o risco de ele se tornar o ponto de entrada para ataques à rede. É por isso que é importante não apenas controlar o acesso no nível do dispositivo, mas também nas redes às quais eles estão se conectando e para muitos dispositivos móveis, isso significa Wi-Fi.

Relembrando os recursos: Segurança sincronizada wireless da Sophos

Se a Segurança sincronizada estiver ativada no Wireless, o painel mostrará o status de funcionamento do dispositivo e, se vermelho, o acesso Wi-Fi será negado a todos, exceto a uma lista personalizada de URLs (conhecida como ‘Wallet Garden’, mais sobre este recurso abaixo).

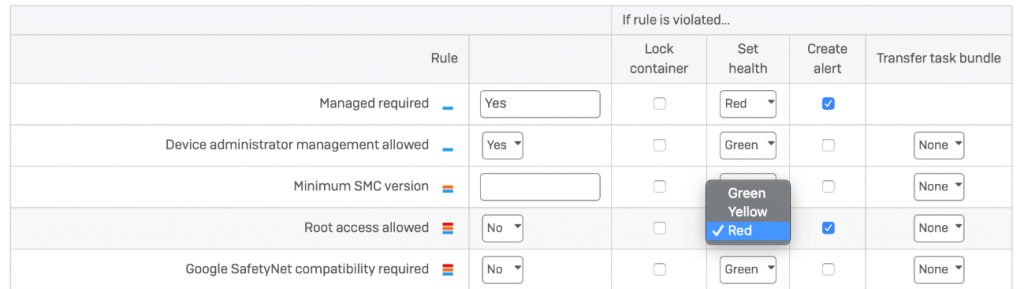

Para dispositivos móveis, o administrador pode definir regras de ‘Controle de acesso à rede’ para cada regra de conformidade e definir um status de integridade verde, amarelo ou vermelho (veja abaixo).

Até agora, os clientes que já usavam o Synchronized Security com XG Firewall e Endpoint não podiam tirar proveito desse recurso, pois uma ativação no Wireless significava que o HeartBeat não era mais enviado ao XG Firewall. Agora separamos a ativação, para que o administrador possa desativar a segurança sincronizada do Endpoint no Wireless, mas as configurações de segurança usadas no Sophos Mobile ainda estarão ativadas (por padrão) e serão aplicadas a todos os dispositivos móveis conectados via Wi-Fi e gerenciados através de a mesma conta da Sophos Central.

Ao oferecer esse nível adicional de controle e segurança, um dispositivo móvel conectado por Wi-Fi pode ser impedido de se conectar a servidores Web potencialmente maliciosos, como parte de um ataque mais amplo. Qualquer cliente que já tenha visto o valor dos recursos de segurança sincronizada no XG, agora pode aumentar sua proteção usando o poder integrado de Wireless e Mobile.

Lembre-se: Esse recurso está disponível apenas com pontos de acesso APX gerenciados pelo Sophos Central.

Perguntas de descoberta:

- Como você evita que um dispositivo móvel não compatível se conecte à sua rede Wi-Fi corporativa?

- Com o Wireless + Mobile no Sophos Central, isso será totalmente automatizado.

- Você já está usando segurança sincronizada para seus endpoints com o XG Firewall. É possível impor restrições semelhantes aos dispositivos móveis que se conectam à rede Wi-Fi?

- Que visibilidade você tem do status de saúde de seus dispositivos móveis?

Restringir redes Wi-Fi a dispositivos gerenciados

Nota: Esse recurso estará disponível apenas se a segurança sincronizada estiver ativada para o Mobile e o Endpoint no Sophos Wireless.

Você não deixaria uma pessoa em quem não confia em sua casa e certamente não quer um usuário em sua rede corporativa que não mereça estar lá porque não adere às suas políticas de segurança.

As organizações que consideram uma transição para zero-trust provavelmente já estão observando os diferentes níveis de confiança que podem ser aplicados atualmente, principalmente nos ambientes do tipo Traga seu próprio dispositivo (BYOD). Colocar um dispositivo sob gerenciamento significa que um conjunto de regras é imposto automaticamente e, portanto, geralmente implica um nível de confiança. O nível de acesso de um dispositivo a uma rede Wi-Fi corporativa pode ser um elemento disso.

Agora, no Sophos Wireless, é possível criar SSIDs restritos apenas a dispositivos gerenciados. A gerência deve estar na mesma conta Sophos Central.

Qualquer dispositivo que se conecte ao SSID que não é gerenciado será tratado da mesma maneira que um dispositivo com um HeartBeat de segurança vermelho, o que significa que eles têm acesso a uma lista personalizada e limitada de URLs. Quando um usuário tenta acessar um site diferente, uma página de aviso é exibida.

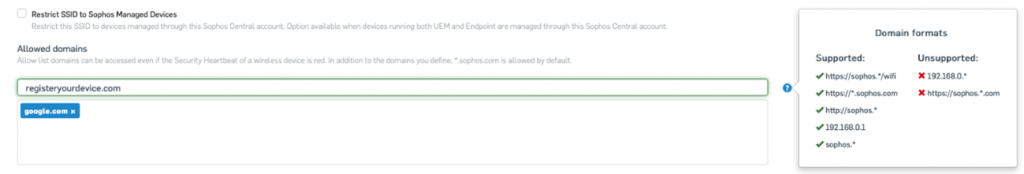

A página de aviso nesta instância pode ser personalizada após a criação do SSID – veja a imagem à esquerda – e assim uma empresa pode fornecer aos funcionários informações adicionais sobre como registrar seu dispositivo ou fornecer um link para um site que foi incluído na lista de permissões para a própria correção.

Esse recurso também pode ser usado para criar um Wallet Garden, um ambiente restrito com acesso limitado a uma lista de URLs da lista de permissões.

Personalização da lista de permissões de URLs para status do HeartBeat de segurança vermelha / Wallet Garden

Até agora, um dispositivo com status de saúde vermelha era colocado em um Wallet Garden, onde só era possível acessar uma lista de URLs predefinidos criados pela Sophos (todos eram domínios * sophos.com). É semelhante à experiência quando você faz o check-in em um hotel e só tem acesso ao site deles até se registrar para ter acesso total à rede Wi-Fi.

Esta versão adiciona a opção de personalizar a lista de permissões de URLs e, assim, oferece aos administradores a oportunidade de adicionar, por exemplo, sites necessários para a correção de problemas de conformidade ou outros sites internos, onde informações adicionais úteis sobre políticas da empresa ou downloads de segurança estão disponíveis.

No Sophos Central, basta digitar o URL ou o endereço IP e clicar em retornar. Se a borda do campo aparecer em vermelho, o formato não será suportado.

Identidade do usuário mostrada na lista de dispositivos para alguns tipos de autenticação

A identidade do usuário será uma parte essencial da nossa estratégia de confiança zero. Se você souber quem está se conectando, poderá aplicar o nível de acesso apropriado a eles.

O Sophos Wireless agora mostrará a identidade do usuário na lista de dispositivos para alguns tipos de autenticação. Obviamente, esses tipos de autenticação precisarão envolver o usuário ter inserido algum tipo de nome de usuário para obter acesso, como o endereço de email.

Os tipos de autenticação suportados são:

- WPA2 Enterprise

- Autenticação usando o Portal Captive

- Login Social

- Autenticação de back-end

Mais oportunidades e o que vem a seguir

Todos esses recursos aprimoram o uso geral do Sophos Wireless e abrem mais oportunidades para posicionar o Wireless gerenciado pelo Sophos Central com seus clientes XG Firewall e Sophos Central.

Outdoor APX 320X

O próximo passo para o Wireless será a introdução do novo Outdoor APX 320X no início de setembro. Isso vem com um pequeno atraso em relação ao plano original, e você pode ter visto isso mencionado na lista de preços que se torna válida apartir de 20/Jul/2020. Forneceremos mais informações sobre isso em breve.

Do Original em: https://partnernews.sophos.com/en-us/2020/07/products/sophos-wireless-v2-3-adds-new-synchronized-security-features/