Proteção contra ameaças e ransomware de zeroday

No relatório The State of Ransomware 2020 , mais da metade das empresas participantes pesquisadas em 26 países relataram que foram atingidas por ransomware nos últimos 12 meses. Esse resultado demonstra a necessidade crítica de identificação e proteção preventiva de ameaças de zeroday, à medida que ameaças avançadas como o ransomware se tornam mais direcionadas e evasivas.

Neste quarto de nossa série de artigos sobre como aproveitar ao máximo os excelentes novos recursos do XG Firewall v18, vamos nos concentrar especificamente nos novos recursos do XG Firewall v18 projetados para proteger contra as ameaças de zeroday mais recentes, como novos variantes de ransomware.

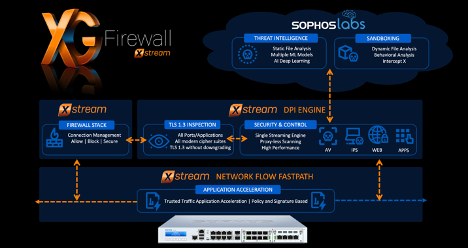

XStream como proteção contra ameaças

Em artigos anteriores, cobrimos a arquitetura XStream e o novo mecanismo DPI, a nova solução de inspeção TLS e o Network Flow FastPath. Todos eles desempenham um papel crítico na identificação e interrupção das ameaças de zeroday mais recentes. Este artigo destaca as novas tecnologias de sandboxing de Inteligência de Ameaças e Sandstorm baseadas em nuvem que fazem parte da assinatura do Sandstorm Protection.

Como funciona

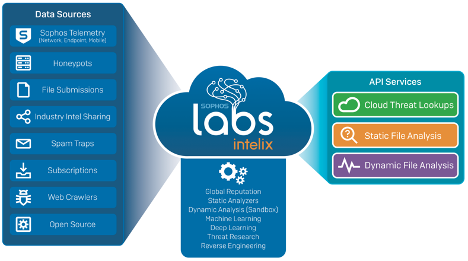

O XG Firewall v18 inclui a novaMchine Learning (ML) baseada em Threat Intelligence e uma nova versão aprimorada do Sandstorm Sandboxing, para capturar as ameaças mais recentes. Eles trabalham juntos para identificar as ameaças de zeroday mais recentes. Ambos são desenvolvidos pela SophosLabs Intelix, que usa tecnologia de Machine Learning, décadas de pesquisa de ameaças e petabytes de inteligência, fornecendo proteção incomparável contra ameaças novas e nunca vistas.

Quando o mecanismo XStream DPI do XG Firewall executa a análise AV em um arquivo que entra na rede e determina que há código ativo, ele retém o arquivo temporariamente e o envia ao serviço SophosLabs Intelix na nuvem para análise estática e dinâmica (sandbox). Em seguida, ele fornece uma visão geral detalhada dos resultados e só libera o arquivo para o baixador ou destinatário do e-mail se o arquivo for declarado seguro.

Esta última etapa é importante, pois muitas soluções de malware avançadas em firewalls liberam um arquivo para o usuário final antes que a análise seja concluída, resultando potencialmente em uma limpeza extensa e cara se o arquivo for considerado uma ameaça, uma vez que toda a análise seja concluída .

Vamos dar uma olhada no que acontece a um arquivo que é verificado com mais detalhes:

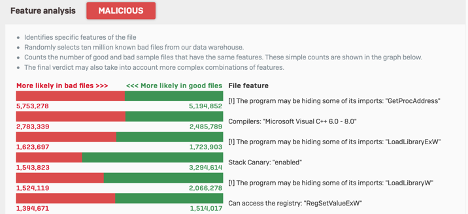

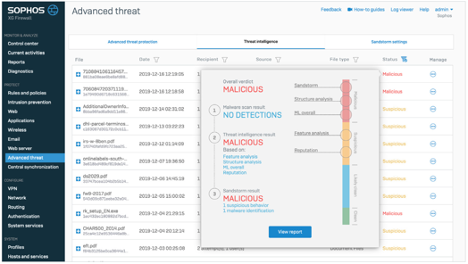

Análise de Inteligência de Ameaças

O Threat Intelligence usa vários modelos de Machine Learning para analisar as características, recursos, genética e reputação global do arquivo. Ele compara o novo arquivo com milhões de arquivos bons e ruins conhecidos no banco de dados SophosLabs para processar um veredicto em segundos, sem a necessidade de executá-lo em tempo real. Isso o torna incrivelmente rápido e eficaz na identificação de novas ameaças e novas variantes de ameaças existentes, especialmente com arquivos que não são facilmente colocados em sandbox, como documentos protegidos por senha.

Análise de SandBox SandStorm

Ao mesmo tempo que um arquivo é enviado para Análise de Inteligência de Ameaças, ele também é enviado para análise comportamental dinâmica em nosso ambiente sandbox na nuvem. Por ser baseado na nuvem, não há necessidade de software ou hardware adicional e nenhum impacto no desempenho do firewall.

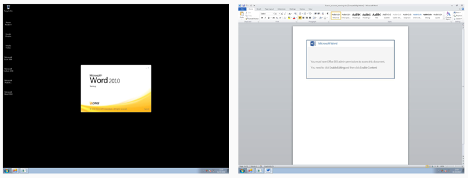

Para identificar ameaças com base em seu comportamento, a SophosLabs integrou as tecnologias de proteção mais recentes de nosso produto de endpoint de última geração Intercept X líder do setor na sandbox Sophos Sandstorm. Isso inclui análise de Deep Learning, detecção de exploit e CryptoGuard para detectar arquivos de criptografia de ransomware ativos em tempo real. O Sandbox também monitora todos os arquivos, memória, registro e atividade de rede, bem como técnicas de evasão do sandbox. Nenhum outro firewall pode oferecer este tipo de análise de tempo de execução com a melhor proteção contra ameaças do mundo, o Intercept X. E nenhum outro firewall oferece o nível de percepção e relatórios que o XG Firewall oferece – incluindo uma série de capturas de tela com lapso de tempo mostrando eventos durante a execução do arquivo.

O sandbox é particularmente eficaz na detecção de ameaças que podem se esconder em arquivos normalmente benignos que podem não ter nenhuma característica maliciosa óbvia. Arquivos do Office com macros, ou executáveis benignos e atualizações de aplicativos, que foram subvertidos por hackers, são os principais candidatos para detecção por meio de sandbox.

Como aproveitar ao máximo esta proteção contra ameaças

Existem três coisas principais que você precisa para ativar essa proteção extremamente importante:

- Certifique-se de que todas as licenças do XG Firewall do seu cliente incluem as assinaturas da Web e Sandstorm Protection. Eles precisam de ambas as assinaturas ativas para se protegerem das ameaças mais recentes. A nova análise de Threat Intelligence no XG Firewall v18 faz parte da licença Sandstorm, agregando um enorme valor em relação à versão anterior, sem nenhum custo extra. Faça login no XG Firewall e vá para o menu Administration para ver uma lista de assinaturas ativas. Certifique-se de atualizar os clientes de forma proativa, com essa proteção importante.

- A nova tecnologia de proteção contra ameaças no XG Firewall pode apenas inspecionar e analisar o tráfego descriptografado para garantir que o tráfego da web criptografado por TLS esteja sendo inspecionado. Com a grande maioria do tráfego da web agora criptografado, é essencial descriptografar e inspecionar os arquivos baixados na rede para que sejam analisados em busca de ameaças em potencial. Verifique nosso artigo recente sobre a excelente solução de inspeção TLS de alto desempenho no XG Firewall v18 para obter todos os detalhes sobre como aproveitar as vantagens desse novo recurso.

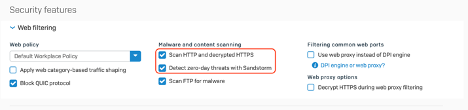

- Em todas as regras de Firewall que regem o tráfego da web, certifique-se de que as duas opções de segurança de filtragem da web a seguir estejam definidas para verificar o tráfego da web e usar as tecnologias de proteção de dia zero mais recentes conforme descrito aqui.

É isso – é realmente tão fácil!

Confira este vídeo para obter um guia detalhado sobre como aproveitar ao máximo esse novo recurso e uma visão detalhada dos novos e aprimorados relatórios de inteligência de ameaças e como interpretar os resultados

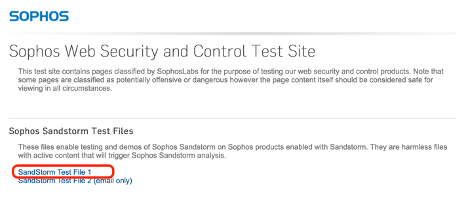

Testando você mesmo

Há um arquivo de teste inofensivo conveniente que você pode encontrar em SophosTest.com que fornecerá um relatório de amostra para você revisar.

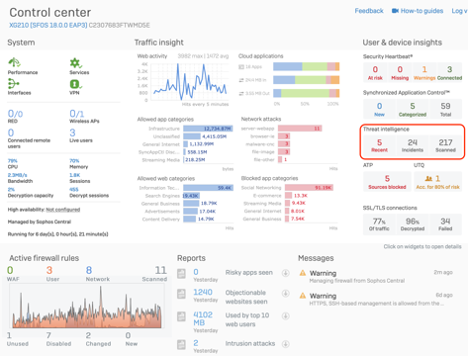

Além disso, fique de olho no widget do Centro de controle para ver os downloads de arquivo recentes que foram analisados e, em seguida, faça uma busca detalhada para obter mais detalhes.

Ao clicar no widget Control Center (destacado acima), ele detalha uma lista de arquivos analisados e seus resultados. Passe o mouse sobre a coluna de resultados para exibir o medidor de ameaças, que fornece uma boa visão geral de alto nível dos resultados da análise (conforme mostrado abaixo).

Aqui está um resumo dos recursos disponíveis para ajudar a aproveitar ao máximo os novos recursos do XG Firewall v18, incluindo os novos recursos de proteção contra ameaças de dia zero:

- Guia de primeiros passos do XG Firewall

- Documentação completa online do XG Firewall

- Vídeos de instruções sobre o que há de novo na v18

- Vídeo sobre como aproveitar ao máximo a proteção contra ameaças de dia zero

- Uma lista completa de artigos da comunidade recomendados na v18

Se você é novo no Sophos XG Firewall, saiba mais sobre os grandes benefícios e recursos que o XG Firewall pode oferecer às redes de seus clientes.

do Original em: https://partnernews.sophos.com/en-us/2020/08/products/making-the-most-of-xg-firewall-v18-part-4/