Hacker publica credenciais roubadas de FortiGate VPNs da Fortinet

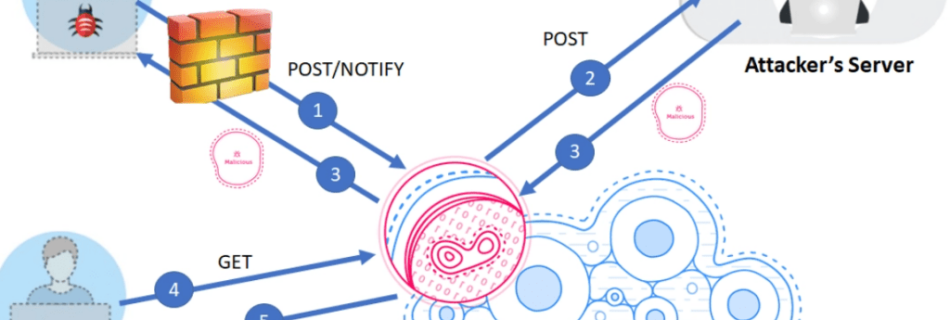

Um hacker publicou uma lista de credenciais para quase 50.000 sistemas de rede privada virtual Fortinet Inc. FortiGate conectados à Internet que podem ser explorados usando uma vulnerabilidade conhecida. O banco de dados descompactado de 6,7 gigabytes está sendo oferecido em fóruns de hackers populares e é considerado “o mais completo alcance contendo todos os …

Leia mais “Hacker publica credenciais roubadas de FortiGate VPNs da Fortinet”