Você pode sincronizar as caixas de correio, grupos e listas de distribuição. Pré-requisitos Antes de configurar a sincronização, verifique o seguinte: Você deve ser um administrador para configurar fontes de diretório. Você deve ter uma licença do Sophos Email. Você precisa fazer login no Google Workspace como administrador com acesso administrativo no Google Workspace. Adicionar um novo Diretório do Google Faça login em sua conta de administrador do Google. Vá para Conta > Domínios > Gerenciar domínios e anote o nome de domínio que deseja sincronizar. No Sophos Central, vá para Configurações globais > Serviço de diretório. Clique em Adicionar serviço de diretório e faça o seguinte: Defina um nome e…

-

-

O Sophos DNS Protection é um novo e interessante serviço de proteção da web agora disponível para acesso antecipado que será fornecido sem custo extra a todos os clientes do Sophos Firewall XStream Protection quando for lançado no início do próximo ano. Precisamos da sua ajuda para realmente testar esse serviço e torná-lo o melhor possível. Então, inscreva-se hoje mesmo no programa de acesso antecipado – leva apenas alguns minutos para configurar – adicionando outra camada de proteção à sua rede. Como eu começo? Para começar, preencha este formulário de registro. Depois de fazer isso, enviaremos um e-mail com nosso guia de primeiros…

-

Os batedores de carteira digitais estão prontos para atacar, então use estas boas práticas de segurança da Sophos na Cyber Monday – e também em seu dia a dia. À medida que a temporada de compras online aumenta em muitas partes do mundo, estas dez dicas importantes ajudarão você a manter sua privacidade e segurança para que possa comprar com confiança. do original em: https://news.sophos.com/en-us/2023/11/21/top-10-tips-to-protect-your-privacy-and-safety-during-the-online-shopping-season-and-beyond/

-

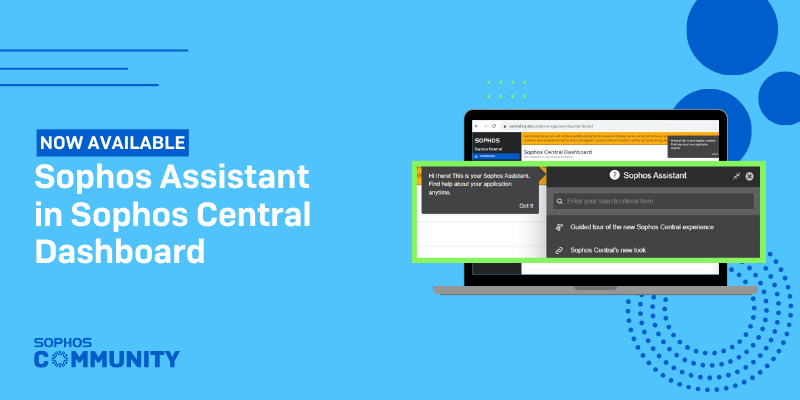

A Sophos acaba de anunciar que o Sophos Assistant agora está integrado ao Sophos Central e possui recursos adicionais para ajudá-lo a concluir suas tarefas e encontrar informações rapidamente. Estamos constantemente desenvolvendo novos conteúdos e você deve esperar mais fluxos nos próximos meses. Continue lendo para saber como o Sophos Assistant pode ajudá-lo ou consulte o Guia de Ajuda. Onde encontro o Assistente Sophos? Clique no ponto de interrogação flutuante no lado direito da tela do Sophos Central. Quais são as principais funções do Sophos Assistant? 1. A capacidade de pesquisar informações na Ajuda do Sophos por meio de uma barra de pesquisa.…

-

Novas capacidades para permitir que as organizações se defendam ainda mais contra adversários ativos. Os adversários ativos são agora uma grande ameaça para organizações de todos os tamanhos. Estes cibercriminosos altamente qualificados continuam a desenvolver e a evoluir as suas técnicas em resposta a defesas superiores, executando ataques em escala e empregando técnicas sofisticadas especificamente concebidas para evitar o acionamento de soluções de segurança preventivas. Temos o prazer de anunciar a adição de novos recursos às soluções Sophos Firewall, Sophos XDR e Sophos NDR para permitir que as organizações se defendam ainda mais contra esses adversários ativos. O que são adversários…

-

A expansão da integração permite que as equipes de TI ampliem ainda mais o uso de suas ferramentas existentes para se defenderem contra adversários ativos. O Sophos XDR fornece ferramentas poderosas e inteligência sobre ameaças que permitem às organizações detectar, investigar e responder a atividades suspeitas antes que adversários ativos possam impactar seus sistemas. Com mais de 40.000 clientes já utilizando os recursos XDR para elevar suas defesas, a Sophos é líder global estabelecida em detecção e resposta estendidas. Tem o prazer de anunciar várias melhorias significativas no Sophos XDR que aceleram ainda mais a detecção e a resposta, incluindo integrações tecnológicas expandidas que aproveitam…

-

O Programa de Acesso Antecipado (EAP) para o Sophos DNS Protection, para redes está em andamento. A Sophos está entusiasmada em iniciar o Programa de Acesso Antecipado (EAP) para o Sophos DNS Protection. Este novo serviço baseado em nuvem faz parte do conjunto crescente de produtos e serviços Secure Access Service Edge, expandindo o que iniciaram com o Sophos ZTNA e o Sophos SD-WAN Orchestration. Segurança aprimorada na Internet e na Web O Sophos DNS Protection adiciona outra camada de segurança a todas as redes. Ele funciona para bloquear instantaneamente o acesso a domínios inseguros e indesejados em todas as portas, protocolos…

-

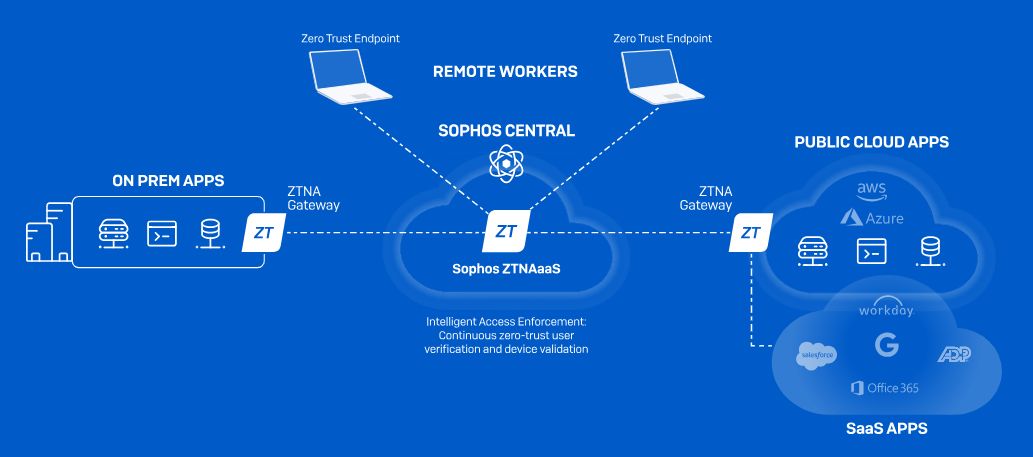

O Sophos Firewall agora inclui um gateway ZTNA totalmente integrado ao firewall Após um programa de acesso antecipado bem-sucedido, a equipe de segurança de rede da Sophos tem o prazer de anunciar que a integração entre o Sophos ZTNA e o Sophos Firewall está disponível para todos. Tanto o Sophos Firewall v19.5 MR3 quanto a nova versão v20 (Ja disponível para atualização) agora incluem um gateway ZTNA totalmente integrado ao firewall. Essa integração torna as implantações de ZTNA mais fáceis do que nunca, pois não exige a implantação de uma VM de gateway ZTNA separada para fornecer acesso seguro a aplicativos,…

-

Orientações atualizadas para usuários dos Access Points da Série AP gerenciados via Sophos Central, Sophos Firewall OS ou Sophos UTM. A data de fim da vida útil de 31 de dezembro de 2023 é um marco importante para qualquer cliente Sophos Wi-Fi que use modelos legados da série AP. Como o lançamento dos modelos Wi-Fi 6 da Série AP6 foi posterior ao inicialmente previsto, como um gesto de boa vontade, não implementaram imediatamente as alterações no EOL que foram comunicadas anteriormente. Certifique-se de se informar que qualquer uso da Série AP após a data de EOL será por sua própria…

-

Sophos Firewall v20 já está disponível Com inovações e com os recursos mais solicitados Estamos extremamente satisfeitos em anunciar que o Sophos Firewall v20 está agora disponível com uma nova e inovadora capacidade de resposta ativa a ameaças, diversas melhorias de rede, suporte adicional para proteger sua força de trabalho remota e muitos dos recursos mais solicitados. O Sophos Firewall v20 é uma atualização gratuita para todos os clientes licenciados do Sophos Firewall. Assista ao vídeo abaixo para obter uma visão geral das novidades, baixe o PDF Novidades ou continue lendo para obter detalhes mais completos e vídeos de demonstração mais aprofundados.…